50个每个人都应该知道的防病毒和PC安全术语

- 电脑快讯

- 1年前

- 234

- 更新:2024-02-27 19:33:41

即使对该领域的专家来说,互联网安全也是一个复杂的话题,对于普通人来说,这些术语可能会完全令人困惑。虽然您可能不需要了解所有的技术术语,但拥有基本术语的实用词汇表可以帮助您保持足够的信息,以保护自己免受重大威胁。

例如,如果你知道什么是钓鱼邮件,你就可以提高警惕,避免这种常见的危险。这本最重要的安全术语词典将帮助您理解安全警报,并帮助您采取适当的步骤来保护您的家庭网络和计算机。

关键安全术语

计算机系统和网络使用各种技术来保护您和您的数据免受未经授权的访问。以下是描述保护您的数据的方法的最常用术语。

2FA:是“双因素身份验证”的缩写,它是一种通过在密码之外添加额外的“因素”来保护在线帐户的方法。它可以是文本消息确认,也可以是受信任的应用程序为此目的生成的代码。如果2FA适用于您的帐户,请开始使用此功能。

身份验证:确认对平台或帐户的授权访问,通常通过密码、生物识别或代码确认。

生物识别:使用面部几何形状或指纹等物理特征作为安全认证的一种手段。笔记本电脑和Windows Hello摄像头上的指纹传感器是常见的生物识别安全功能,使登录比密码更容易、更安全。

证书身份验证:使用由可信机构数字签名的记录来验证网站、文件或系统的真实性。

加密:一种通过以预定的方式对敏感信息进行加扰来隐藏或隐藏敏感信息的方法。如果您的设备落入坏人手中,加密硬盘和其他存储设备可以帮助保护您的数据,而网络连接上的加密可防止数据在网络上传输时被第三方截获。

风险和利用术语

这些重要术语描述了黑客和犯罪分子使用的常见危险和策略。在购买安全软件时,寻找可防御所有威胁类型的选项,并在您的信息出现在黑暗网络上时提醒您。

后门:一种安全漏洞,攻击者在其中创建一种秘密的方式访问系统-也就是说,他们利用您的PC上一直处于打开状态的“后门”。

引导记录感染程序:也称为MBR(主引导记录)感染程序,它是一种病毒形式,目标是计算机系统引导时加载的硬盘驱动器的一部分。可以利用它来潜在地绕过操作系统的安全功能。

僵尸网络:是“机器人网络”的缩写,它是犯罪分子使用大量受感染的计算机,通常是为了让目标系统的安全或基础设施不堪重负。

暴力:使用大量字母和数字的组合,试图最终找到用户名和密码的组合。

Crimeware:网络犯罪分子用来执行犯罪行为的恶意软件,例如将受感染的计算机添加到僵尸网络的特洛伊木马病毒。

暗网:互联网的一种影子网络,它使用特定的软件来匿名流量。暗网经常被用于传输非法或被盗的数据,包括被盗的密码。监控黑暗网络的安全服务搜索这些网络,并在用户的信息被发现时向用户发出警报。

数据挖掘:使用大型数据集来发现特定目标的相关性。通过在多个网站或数据库中发现有关个人的数据元素,攻击者可以收集足够的信息来实施攻击或实施身份盗窃。

拒绝服务:目标系统故意被通信量淹没以阻止其正常运行的攻击。通常由僵尸网络执行。

词典攻击:一种自动暴力攻击形式,其中使用一大组常用术语来获取用户的密码。

故障攻击:黑客使用的一种方法,通过在系统的某些部分引入错误来获得对系统的访问权限,例如通过向服务器或Web浏览器故意发送格式错误的数据包,以绕过其正常功能。

劫持:获得对受攻击的计算机或网络连接的控制,并有能力将其用于邪恶目的。

IP欺骗:一种更改信号以使其看起来不是来自自己的IP地址的方法,通常是为了隐藏其实际来源或模拟另一个系统。可用于绕过国际内容访问限制,例如用于媒体流。

内核攻击:一种安全漏洞,它修改操作系统的核心代码(称为内核),以创建窃取信息或获得对系统的控制权的通道。

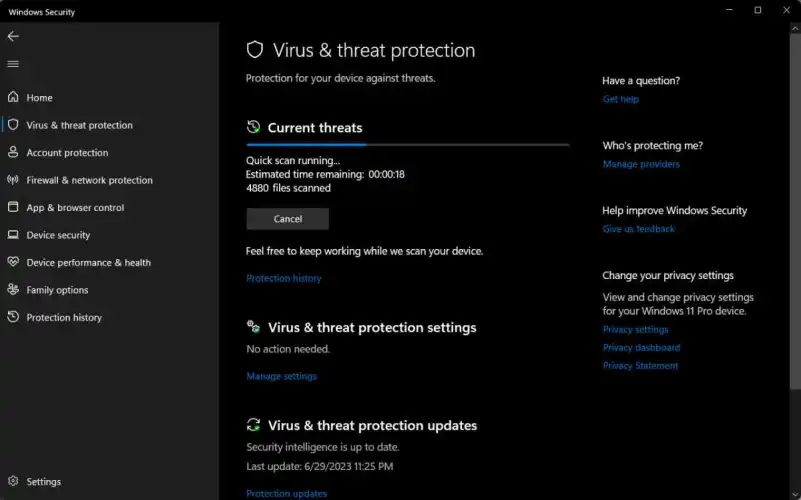

恶意软件:在计算机系统上执行恶意行为的软件。例如:病毒、特洛伊木马或记录您为捕获密码和其他信息而键入的内容的按键记录器。

中间人攻击:两个系统之间的通信量被攻击者截获并可能被修改的攻击。它可以被用来窃取截获的数据或插入损坏的信息用于其他目的。

伪装攻击:一种通过模拟或使用合法用户或系统的凭据来访问系统的方法。

密码破解:通过发现工作密码来访问系统的做法,例如通过字典攻击。

密码嗅探:一种通过监控未加密密码的网络流量来发现用户凭据的方法。

钓鱼:一种窃取用户数据的方法,通过将流量重定向到欺骗网站,用户可能会输入他们的登录凭据或其他识别信息,相信他们是在合法的网站上。通常与网络钓鱼攻击一起使用。

网络钓鱼:一种社会工程攻击形式,旨在引诱受害者泄露用户名和密码等敏感数据,通常是通过电子邮件或短信。钓鱼信息通常包括内容和图片,这些内容和图片看起来像是来自值得信赖的品牌,比如银行或在线零售商。

端口扫描:攻击者用来发现计算机系统入口点的方法。通过扫描网络或计算机上的端口,黑客可以发现哪些端口可用,网络中的计算机上正在运行哪些类型的服务,以及允许访问系统的其他详细信息。

勒索软件:一种恶意软件,旨在将用户锁在其系统之外或窃取敏感或尴尬的数据,目的是勒索用户付费以重新获得访问权限或阻止信息泄露。

会话劫持:一种通过控制已建立的连接来访问用户在线帐户的方法,例如通过复制用户会话中的活动Cookie数据。网站连接在会话内得到保护,会话在预定时间段后到期。通过向网站提供未过期会话的Cookie副本,攻击者可以冒充用户并获得访问权限。

嗅探:通过网络传输检测和收集数据的任何方法。通常用于发现无线网络上的密码。

社会工程:可用于利用人类社会漏洞收集敏感信息或访问系统的各种方法。可能包括网络钓鱼、电话诈骗、冒充受信任的人和其他技术。

欺骗:任何将系统或账户修改为虚假的欺骗性方法,例如通过修改计算机的IP地址来访问受限制的内容,或者使钓鱼电子邮件或虚假网站看起来属于可信的品牌,以愚弄访问者。

特洛伊木马:一种隐藏在表面安全的应用程序中的恶意软件,目的是将恶意代码放置到计算机上。

病毒:一种通过复制自身并将其插入到其他文件和系统中来传播的恶意软件。

WARCHALKING/拨号/驾驶:黑客发现和识别潜在目标的一种做法,方法是开车穿过社区并扫描无线网络(WARD),四处走动做同样的事情并以可见的方式标记目标(WARCHALKING),或自动拨打电话号码以发现可能通过调制解调器访问的计算机(WARDIAL)。如果你曾经拿起电话,听到调制解调器在你耳朵里发出刺耳的声音,那可能是一个战争拨号电话。

网络安全术语

即使是最简单的家庭网络通常也有以下设备或功能来帮助阻止入侵者并保护您的数据。

访问控制:路由器中允许或阻止特定设备加入网络的功能。

防火墙:限制访问计算机或网络的设备或软件程序。您的防火墙允许您设置进出的权限。

路由器:管理网络上的访问和通信流、为网络内的计算机分配地址以及引导网络内系统之间的连接流的设备。家庭路由器通常连接到来自互联网服务提供商的调制解调器,并且充当家庭网络内的设备相互访问和互联网的中央集线器。大多数路由器都包括防火墙和访问控制功能,以帮助保护网络免受入侵。为了完全保护您的家庭网络,了解您的路由器的功能是很好的。

互联网安全术语

为了帮助保护用户并防止数据被在线拦截,网站和应用程序使用这些常见的技术和技术。

Cookie:网站等系统用来识别和跟踪用户的数据文件,通常包含特定于该用户的配置信息。Cookie可以包含可用于访问用户帐户的个人身份信息和会话数据。当您使网站登录处于活动状态时,您的会话Cookie数据可用于重新访问您的帐户。当你用完网站后,有意识地从网站上注销有助于防止这种情况发生。

HTTPS:安全超文本传输协议,“S”表示受来自可信颁发者的签名证书保护的连接,而不是不安全的纯HTTPS。基本上,如果你关心在线安全,任何交易你的个人数据的网站都应该有一个以HTTPS开头的地址。

互联网协议(IP):这是通过互联网连接计算机的标准方法,其中每个系统都有一个唯一的数字或字母数字地址,称为IP地址。(例如:IP版本4为192.168.1.72,IP版本6为2001:0DB8:85a3:0000:0000:8a2e:0370:7334。这两个版本的IP地址目前都在广泛使用。)一些网络攻击涉及篡改IP地址,使其看起来来自可信来源。

安全套接字层(SSL):一种安全标准,通过使用数字签名的安全性来识别Internet上的受信任系统。这是HTTPS用来验证网站身份的标准。

业务安全术语

在工作中,您的IT部门可能会采用这些做法来保护公司数据和系统的安全。

最小权限:一种安全原则,根据该原则,任何给定的系统或用户都只能获得执行其基本功能所需的访问权限,例如,拒绝管理员访问计算机,以防止可能危及安全的意外配置更改。在企业IT中,出于这个原因,用户通常只被授予对公司发布的PC的基本访问权限。家庭用户可能会在设置儿童计算机时应用这一原则。

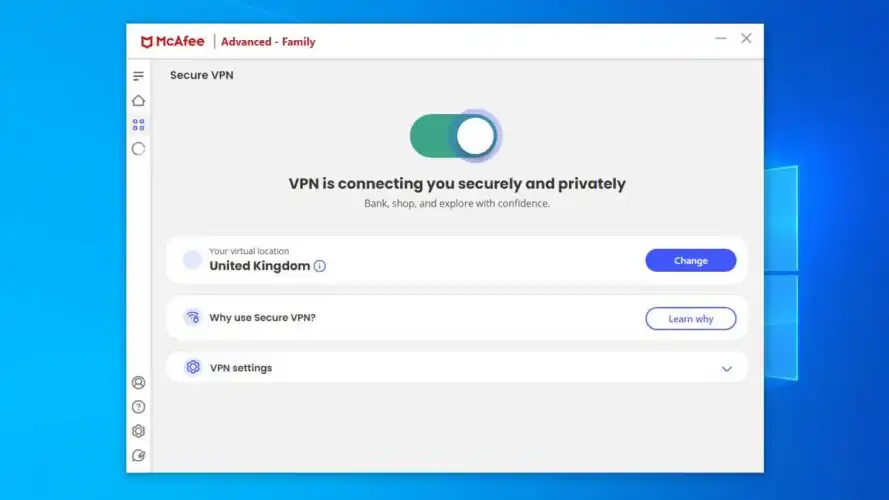

VPN(虚拟专用网络):虚拟专用网络是一种通过互联网安全地连接多台计算机的方法,其功能类似于内部网络。许多公司要求员工通过VPN而不是通过开放的互联网访问敏感系统。家庭用户还可以使用VPN在网上冲浪时增加一层隐私。

其他重要的计算机和安全术语

守护程序:在计算机系统上作为自动后台进程运行的程序。大多数守护程序是良性的,但许多恶意软件程序添加守护程序来监视用户活动,并通过互联网等待黑客的指令。

解密:通常通过安全认证将加密的数据或文本恢复到可读状态。

蜜罐:一种故意暴露的系统,通常加载了明显有价值的数据,旨在吸引和诱捕攻击者。网络管理员和执法人员有时会使用蜜罐来抓捕网络罪犯。一些家庭安全防火墙现在包括蜜罐功能,可以检测访问它们的尝试并向您发出入侵者警报。

明文:未加密的文本内容。而不是加密的密文。密码等敏感信息绝不应以明文形式存储在任何系统上。

超级用户:在类似Unix的操作系统(如MacOS和Linux)上的核心管理员或超级用户帐户。大多数现代类Unix系统在默认情况下禁用超级用户帐户,以防止未经授权访问超级用户功能。许多网络攻击的目标之一是获得超级用户访问权限并完全控制系统。

垃圾邮件:不受欢迎的消息,通常通过电子邮件发送,但在短信和社交媒体中越来越常见。不一定危险,但可以包括网络钓鱼攻击和诈骗。

零日:发现新漏洞的第一天,被认为是任何给定风险最脆弱的时期,因为攻击者意识到了该漏洞,并可能在用户能够使用防御补丁之前利用它。

有话要说...