缺乏补丁使俄罗斯和中国的黑客能够利用WinRAR漏洞

- 电脑快讯

- 1年前

- 133

- 更新:2024-01-25 17:36:52

据谷歌称,文件归档工具WinRAR中的一个已知漏洞继续扩散,因为没有足够多的用户安装该补丁。

该公司今天警告说,“多个政府支持的黑客组织”一直在利用这个名为CVE-2023-3883的漏洞来发布恶意软件。谷歌在一篇博客文章中写道:“WinRAR漏洞的广泛利用表明,尽管有补丁可用,但利用已知漏洞的攻击可以非常有效。”

WinRar实际上是在8月2日用6.23版本修补了这个漏洞,此前自4月份以来,黑客一直在滥用它。唯一的问题是WinRAR缺乏自动更新功能,这意味着用户必须手动从WinRAR的网站下载和安装更新才能保持受保护。

谷歌表示:“补丁现已面世,但许多用户似乎仍易受攻击。”

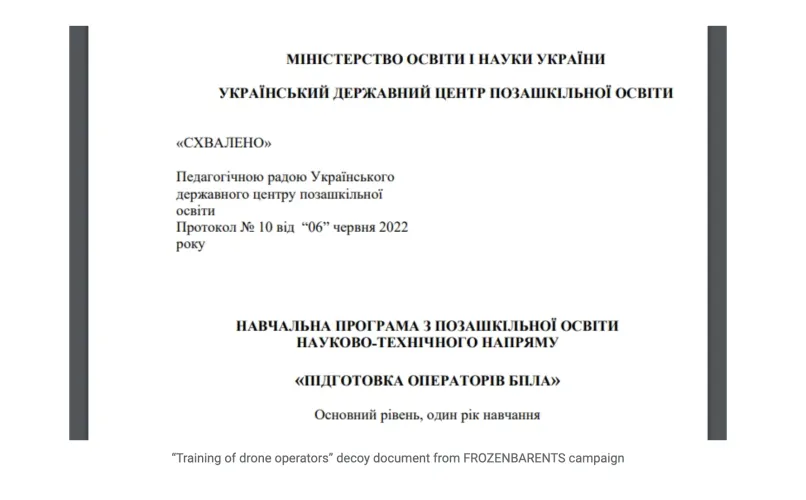

最近几周,该公司观察到国家支持的黑客利用了该漏洞,其中包括被怀疑与俄罗斯军方有联系的俄罗斯国家支持组织“沙虫”。上个月,谷歌发现了一封钓鱼电子邮件,看起来像是来自一所乌克兰无人机作战培训学校,目标是乌克兰用户。

谷歌补充说:“这封电子邮件包含一个指向匿名文件共享服务Fex[.]Net的链接,该服务提供了一个良性的诱饵PDF文件,其中包含无人机操作员培训课程和一个利用CVE-2023-38831的恶意ZIP文件。”打开ZIP文件中的文档可以秘密触发PC安装能够窃取登录凭据的“infostealer”恶意软件程序。

在另一起事件中,谷歌发现有证据表明,另一个俄罗斯政府支持的黑客组织“花花熊”(Fancy Bear)创建了一个钓鱼页面,诱骗乌克兰用户下载一个也能利用WinRAR漏洞的ZIP文件。谷歌称:“诱饵文件是乌克兰公共政策智库拉祖姆科夫中心发出的活动邀请函。”

中国政府支持的黑客也一直在滥用该漏洞。8月下旬,另一个名为APT40的组织发起了一场针对巴布亚新几内亚用户的网络钓鱼运动。谷歌表示:“这些钓鱼邮件包括一个指向包含CVE-2023-38831漏洞的ZIP档案的Dropbox链接、一个受密码保护的诱饵PDF和一个LNK文件。”其结果是可以秘密地将后门加载到计算机上。

因此,谷歌敦促WinRAR用户更新他们的软件。“最近这些利用WinRAR漏洞的活动强调了打补丁的重要性,仍有工作要做,以使用户能够轻松地保持他们的软件安全和最新,”它说。

我们联系了WinRAR就该程序是否会添加自动更新功能发表评论,如果得到回复,我们将更新故事。与此同时,WinRAR的网站表示,它在全球拥有超过5亿用户。

有话要说...