尽管FBI被取缔,臭名昭著的Qakbot僵尸网络威胁仍在继续

- 电脑快讯

- 1年前

- 130

- 更新:2024-01-25 17:27:56

今年8月,美国联邦调查局摧毁了臭名昭著的僵尸网络Qakbot,这可能是对勒索软件祸害的一次打击。但看起来僵尸网络背后的黑客仍然是一个威胁。

思科Talos集团的安全研究人员最近发现了一些证据,表明Qakbot的一些基础设施仍然完好无损,并继续发送旨在用勒索软件感染目标的钓鱼电子邮件。

这些发现基于始于8月初的一次钓鱼电子邮件行动,几周后,联邦调查局劫持了Qakbot的控制服务器,而Qakbot本应关闭它。但自那以后,钓鱼活动一直很活跃。

思科的Talos集团表示:“我们认为,FBI的行动没有影响Qakbot的钓鱼电子邮件交付基础设施,只影响了它的指挥和控制服务器。”我们通过将新活动中使用的LNK文件中的元数据连接到以前Qakbot活动中使用的机器来跟踪这一新活动。

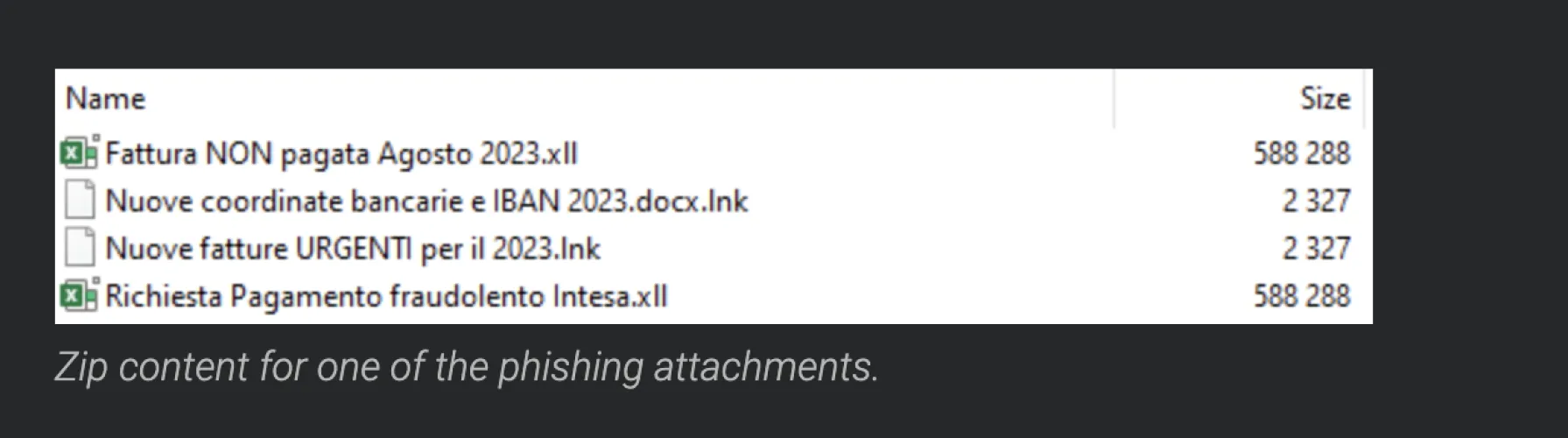

LNK或外壳链接文件是Windows快捷方式,可用于打开单独的文件、文件夹或应用程序。在这种情况下,网络钓鱼电子邮件一直在传播LNK文件,其名称包括“Attify-Invoice-29-August.docx.lnk”或“Booking info.pdf.lnk”,以诱骗收件人打开这些文件,然后这些文件就可以下载并执行恶意负载。

思科的研究人员注意到,最近的网络钓鱼活动在LNK文件的元数据中包含驱动器序列号“0x2848e8a8”。这个序列号也在早先Qakbot钓鱼电子邮件活动的元数据中找到。

思科补充说,Qakbot剩余的基础设施似乎正在分发独眼巨人/赎金骑士勒索软件的变体,以及一个名为remcos的后门。“我们不认为Qakbot威胁参与者是勒索软件即服务的幕后黑手,而只是这项服务的客户,”研究人员补充道。

目前,这些钓鱼邮件没有传播最初的Qakbot特洛伊木马,该木马曾被用来感染数十万台电脑,创建被FBI关闭的僵尸网络。但思科警告称,Qakbot特洛伊木马本身可能会回归。研究人员写道:“我们认为这很有可能,因为开发商没有被逮捕,而且仍在运营,这开启了他们可能选择重建Qakbot基础设施的可能性。”

调查结果还表明,联邦调查局需要逮捕Qakbot背后的黑客,以永久消除威胁,否则它将面临打地鼠的局面。联邦调查局没有立即回复记者的置评请求。但与此同时,其他一些安全研究人员不同意思科的发现,并表示钓鱼活动与Qakbot活动无关。

有话要说...