朝鲜黑客利用零日漏洞攻击安全研究人员

- 电脑快讯

- 1年前

- 145

- 更新:2024-01-25 17:10:51

谷歌表示,国家支持的朝鲜黑客再次试图攻击安全研究人员,这一次是利用一种新的零日攻击,可以监视受害者的电脑。

谷歌在一篇博客文章中警告说,疑似朝鲜黑客正在使用Twitter和Mastodon社交媒体账户建立“与目标的融洽关系”

周四。

“有一次,他们进行了长达一个月的谈话,试图与一名安全研究人员就共同感兴趣的话题进行合作,”该公司表示。在通过[Twitter]进行初次联系后,他们转向了Signal、WhatsApp或Wire等加密消息应用程序。

朝鲜黑客随后向安全研究人员发送了一个充满恶意软件的文件,该文件利用了至少一个未打补丁的漏洞,也被称为零日漏洞。这次攻击首先检查安全研究人员的电脑是否安装了任何杀毒软件。然后,它继续收集信息,包括抓取屏幕截图,然后将其发送到一个由黑客控制的互联网域名。

谷歌没有提供漏洞的细节,比如它攻击的软件。但该公司向供应商报告了这个漏洞,供应商正在对其进行修补。谷歌补充道:“一旦打上补丁,我们将公布更多的技术细节和漏洞分析。”

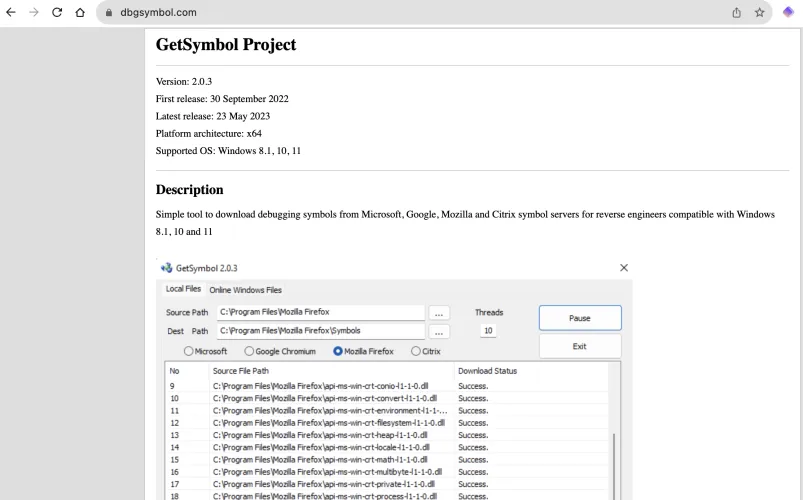

这次攻击代表着朝鲜黑客的最新行动,至少自2021年以来,朝鲜黑客一直以同样的策略冒充安全研究人员,以IT安全社区为目标。在这场新的行动中,谷歌表示,朝鲜还在GitHub上发布了一个名为GetSymbol Project的免费调试工具,以诱使安全研究人员下载该工具。在现实中,该工具具有“从攻击者控制的域下载并执行任意代码的能力”,这意味着它可以秘密感染带有恶意软件的PC。

“如果你已经下载或运行了这个工具,Tag[谷歌的威胁分析小组]建议采取预防措施,以确保你的系统处于已知的干净状态,很可能需要重新安装操作系统,”谷歌警告说。

为了保护用户,谷歌表示,其Chrome浏览器将开始将朝鲜黑客行动中使用的网站标记为危险网站。Twitter和Mastodon也都删除了黑客的账户,他们用这些账户来钓鱼安全研究人员。

“我们希望这篇文章能提醒安全研究人员,他们可能是政府支持的攻击者的目标,并保持对安全做法的警惕,”谷歌补充道。

有话要说...